量子计算——密码学面临的重大挑战

量子计算有望在科学、医学、金融战略等领域带来重大突破,但同时也有可能剧烈冲击当前的密码系统,最终给从物联网到号称能够完全抵御黑客攻击的区块链等整个技术体系带来不可忽视的潜在风险。

时至今日,加密技术已经无处不在——从WhatsApp、在线支付到电子商务网站的往来消息中,皆有加密的身影。虽然我们无法直观察看加密技术本体,但它却在一刻不停地工作,对我们的数据进行多次转换以避免信息泄露。以最“简单”的Wi-Fi为例,其受到Wi-Fi接入保护2(WPA2)协议的支持;此外,每一笔信用卡交易也都受到高级加密标准(AES)的保护。这些保护手段的本质,在于使用不同的数学问题实现不同的加密方法。

为了避免潜在的安全问题,加密密钥的长度逐渐增加,相关算法也变得越来越复杂。目前的普遍原则是,密钥长度越长,对密钥进行暴力破解的难度就越高(在暴力破解攻击中,犯罪分子会强制进行无数次尝试,直到找出正确的密钥为止)。

对于使用比特与字节的经典计算机而言,以上定律仍然适用。但随着使用量子比特的量子计算机逐步成为现实,故事也将彻底发生转变。单就加密密钥而言,量子计算机确实并发处理大量潜在结果,从而快速找出正确的密钥内容。

在对Sectigo PKI公司CTO Jason Soroko的采访中,他表示“传统计算机只会处于两种状态之一,开和关。正因为如此,我们才将其称为二进制计算机,而且一般使用1和0来代表开和关状态。量子计算机则拥有第三种叠加态,这种基本特性也让量子计算机拥有了独特的功能。”

他补充道,“传统计算机以比特为单位进行数据衡量,但量子计算机使用的却是量子比特。以此为基础,量子计算机能够以极高速度执行整数分解,因此目前基于质因数分解的密码算法未来很可能被全面攻陷。传统的二进制计算机只能慢慢「硬算」这类问题,但量子计算机能够实现更加高效的算法,快速攻破加密城池。这种高效的算法被称为「舒尔算法」,只要配合具有足够多个稳定量子比特的量子计算机,其在理论上完全可以解决当前多种密码算法,包括RSA与椭圆曲线(ECC)算法。”

量子计算的发展,也将危及目前被广泛用于身份验证及数字签名算法的PKI x.509(RSA,ECDSA)证书。换言之,所有这些证书都需要引入新的抗量子算法保护,才能继续安全可靠地发挥作用。

量子计算与安全

量子计算机的基本设计思路,是将数字编码值编码为基本粒子特性(即量子比特)。根据量子力学,通过变换基本粒子的状态,即可在量子CPU内执行运算。

Soroko在采访中提到一种算法,其很可能在量子时代下令黑客攻击活动彻底失控。该算法以开发者Peter Shor的名字命名,用于对多项式进行整数分解,进而加快对特定值或函数的求逆搜索速度。

非对称加密方法使用极其复杂的数学关系生成一对公钥/私钥。其中的私钥能够创建出可通过公钥进行验证的数字签名,并受到所谓“单向函数”这一数学原理的保护。

Shor的算法,为众多非对称加密算法(简称RSA算法)提供了生成公钥与私钥的数学基础。

但随着能够执行舒尔算法的量子处理器的出现,这些基于整数因子数学问题、离散对数与椭圆曲线上离散对数的非对称算法(包括RSA、ECC乃至几乎所有加密算法)都将不再安全。

量子网络安全

量子计算机虽然能够攻克这道传统计算机无法打破的壁垒,但仍面临着难以构建、稳定不易维护等现实障碍。温度或振动层面的任何细微变化,都有可能导致计算失败并迫使用户不得不从头开始。但在这些问题上,谷歌及IBM等诸多科技巨头已经取得了很大进步。

在量子计算全面普及之前,建议每个人都应积极保护自己的数据,避免当量子计算机落入犯罪分子手中时,在短时间内解密一切原本安全无忧的数据。

RSA与ECC算法实际上无法在传统计算机上被暴力破解所攻克。但对于拥有充足量子比特的量子计算机而言,情况将完全不同。换言之,成熟量子计算机的诞生有可能威胁到一切通信、贸易与金融业务。

企业与IT主管正在积极研究如何在量子时代下保护网络安全,而学习与培训自然是其中最重要的补救措施。我们虽然已经拥有能够抵御量子算力的加密算法,但尚未得到广泛使用。无法普及的原因包括:这些新算法尚未完成标准化,因此无法确保每个人都能用到相同的算法;需要对现有用例进行全面盘点,明确需要在哪些平台及服务中引入抵量子计算保护。

Soroko解释道,“目前已经存在多种抗量子密码算法草案,正由NIST(一家认证与标准化机构)进行比较选择。抗量子加密算法使用的是传统计算机与量子计算机都难以求逆的数学方法。目前的密码算法(例如RSA与ECC)都基于代数问题,而抗量子算法的核心则采取完全不同的问题。例如,基于晶格的加密将使用几何方法而非代数方法,因此量子计算机的特性在其中将毫无用武之地。换句话说,好的密码学理论需要解决一个棘手的问题,而基于基于晶格的密码学理论则提供了一个对于经典计算机和量子计算机而言都极难解决的问题,这也使其成为后量子时代下理想的密码学方法选项。”

当然,最重要的是在后量子时代下快速积累起丰富的实践经验,同时测试安全量子证书的颁发与使用情况。目前密码学界正在推动量子安全算法的标准化,Soroko提到Sectigo就建立起Sectigo量子实验室,该实验室在提供线上量子安全教育资源的同时,还面向用户发布用于进行相关实验的工具包、抗量子算法以及混合证书。这套解决方案囊括为各类用例创建量子安全证书所需要的基本工具,同时也包括涉及量子安全算法用法的示例应用(图一)。

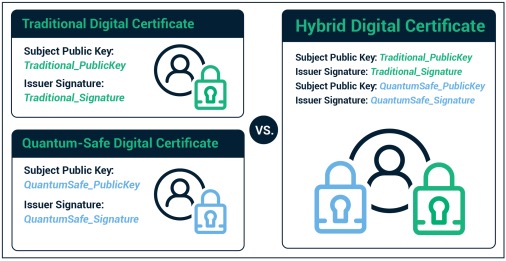

图一:在量子时代下保障数据安全的一种重要方法,在于使用混合证书。此证书将传统安全证书与新的量子安全证书元素加以结合。

图一:在量子时代下保障数据安全的一种重要方法,在于使用混合证书。此证书将传统安全证书与新的量子安全证书元素加以结合。

文献中还提出众多新的量子安全方案,其中大部分使用远比现有公钥及签名更大的公钥与签名长度。虽然后量子签名在某些用例中有望发挥良好作用,但考虑到X.509证书的技术要求与处理成本,过于复杂的保护方案同样给使用机构带来不少困扰。

X.509标准将与自然人相关的电子文档或证明其身份的计算机服务定义为数字证书形式;这些证书由颁发机构提供的公钥与私钥组成。一般来讲,这些证书能够在基于公钥基础设施(PKI)的身份验证系统中充当身份证明,同时也可以用于电子邮件的签名与加密。

Soroko表示,“量子安全证书为基于X.509的PKI证书,其中的密钥对采用抗量子算法所生成。未来,我们可能生活在一个同时使用传统算法与后量子算法的世界中,因为我们很难彻底放弃并替换掉全部现有PKI基础设施。混合证书将同时包含传统与量子安全的密钥及签名,有助于弥合为利用新算法而设计的系统、以及无法使用新算法的系统之间的鸿沟。”

几乎所有使用公钥/私钥对的日常网络浏览算法都受到舒尔算法的制约,因此在量子计算机的威胁之下已经没有安全性可言。所以在后量子时代下开发新算法,或者说在成熟的量子处理器全面问世后仍能保持安全的密码算法,已经成为全世界网安从业者的共识与目标。研究人员们已经提出多种后量子密码算法选项,它们采用的方法各不相同、基于不同的数学问题,但往往都要消耗大量网络资源。在攻克这一两难局面的征程上,同志仍需努力。

好文章,需要你的鼓励

米拉·穆拉提重返公众视野,谨慎发声

穆拉蒂时隔18个月首次接受重大媒体采访,介绍其创立的Thinking Machines Lab正在开发的"交互模型"。该模型能以200毫秒间隔处理音频、文本和视频流,捕捉人类交流中的中断、修正和停顿。她还谈及OpenAI"政变周"经历,强调行业决策权过于集中的担忧,并回应了公司近期研究人员离职问题,表示这是初创实验室的正常波动。

当AI机器人“自信地“撞向墙壁:STATE16研究院揭示物理AI系统中那些无声无息的致命错误

STATE16研究院这篇综述发现,物理AI系统存在"静默失效"风险——AI以高度自信执行基于错误世界信息的动作,却不触发任何报警,并提出在AI输出与物理执行之间建立独立授权层的框架。

特斯拉疑似删除FSD证据,卡特彼勒加速电动化布局,高压系统技术培训刻不容缓

本期《Quick Charge》播客涵盖多个热点话题:特斯拉疑似试图删除FSD欺诈相关证据以规避巨额赔付;卡特彼勒持续推进建筑领域电气化布局;住宅太阳能30%税收抵免即将到期。此外,嘉宾Tom Pacheco就高压系统与电池技术培训展开探讨,强调电动车技术人才培养的紧迫性。节目同时提醒有意安装太阳能的用户尽快行动,可通过EnergySage平台比较多家安装商报价。

当AI学会“边干边学“:UIUC与微软联合打造的网页智能体训练新范式

UIUC与微软联合研发的OpenWebRL框架让4B小模型仅凭400条初始数据,通过在真实网站上边做边学的强化学习方式,在网页智能体基准上超越了用27万条数据训练的竞争对手。

特斯拉疑似删除FSD证据,卡特彼勒加速电动化布局,高压系统技术培训刻不容缓

智能体网络流量首超真人访问,"死亡互联网"理论引发新争议

Mentium Technologies Luna-R1 AI芯片入选ET-01星座任务,完成多星部署里程碑

汤道生×姚顺雨:腾讯AI下半场,拼的是“模型×产品”系统能力

AI驱动网络犯罪数量飙升,勒索软件受害者年增389%:Fortinet 发布2026年全球威胁态势研究报告

Inbolt将在Automate展会发布视觉驱动机器人编程新功能

笔记本电脑深度清洁指南:内外兼修焕然一新

加利福尼亚州城市通过全美首个由选民投票决定的数据中心禁令

柴油替代方案:AI数据中心如何利用燃气引擎与蒸汽涡轮供电

AI定义汽车时代,车载以太网可靠性面临全新挑战

安全算法的持续更新正变得愈发困难

轨道数据中心本质上是功能强化的卫星